|

DNS e privacy: le migliori alternative europee a Cloudflare e Google e come configurarle su Firefox e Chrome

Quad9, DNS4EU, Foundation for Applied Privacy, Mullvad: i resolver DNS europei e no-profit che puoi usare al posto di Cloudflare e Google. Con guida pratica alla configurazione su Firefox, Chrome e browser Chromium.

Nel primo articolo di questa serie abbiamo visto come Firefox e Chrome gestiscono il DNS cifrato e perché i resolver predefiniti tendono a concentrare il traffico su pochi grandi soggetti commerciali. In questo articolo vedremo le alternative concrete: resolver europei, no-profit o a gestione pubblica, con una guida pratica alla configurazione.

Indice dei contenuti

- Quali criteri usare per scegliere un resolver DNS

- I principali resolver DoH europei

- Quad9

- DNS4EU

- Foundation for Applied Privacy

- Mullvad DNS

- Come configurare un resolver DoH personalizzato su Firefox

- Come verificare che il resolver sia attivo su Firefox

- Come configurare un resolver DoH personalizzato su Chrome e browser Chromium

- Come verificare che il resolver sia attivo su Chrome

- Una nota su Android

- Quale resolver scegliere

- Conclusione

Quali criteri usare per scegliere un resolver DNS

Non tutti i resolver alternativi si equivalgono. Prima di scegliere vale la pena valutare tre aspetti.

Giurisdizione: un resolver con server in Europa è soggetto al GDPR, che impone limiti precisi su raccolta e conservazione dei dati. Un resolver americano, anche se dichiara di non loggare, opera sotto una legislazione che prevede obblighi di sorveglianza difficilmente compatibili con la privacy degli utenti europei.

Policy di logging: il resolver vede tutti i domini che risolvi. La domanda da farsi è: cosa conserva, per quanto tempo e a quali condizioni condivide i dati con terze parti? I resolver elencati in questo articolo hanno tutti policy pubbliche e verificabili.

Modello organizzativo: un resolver no-profit o a finanziamento pubblico non ha incentivi commerciali sui tuoi dati. Un resolver gratuito gestito da un’azienda privata potrebbe avere un modello di business meno trasparente.

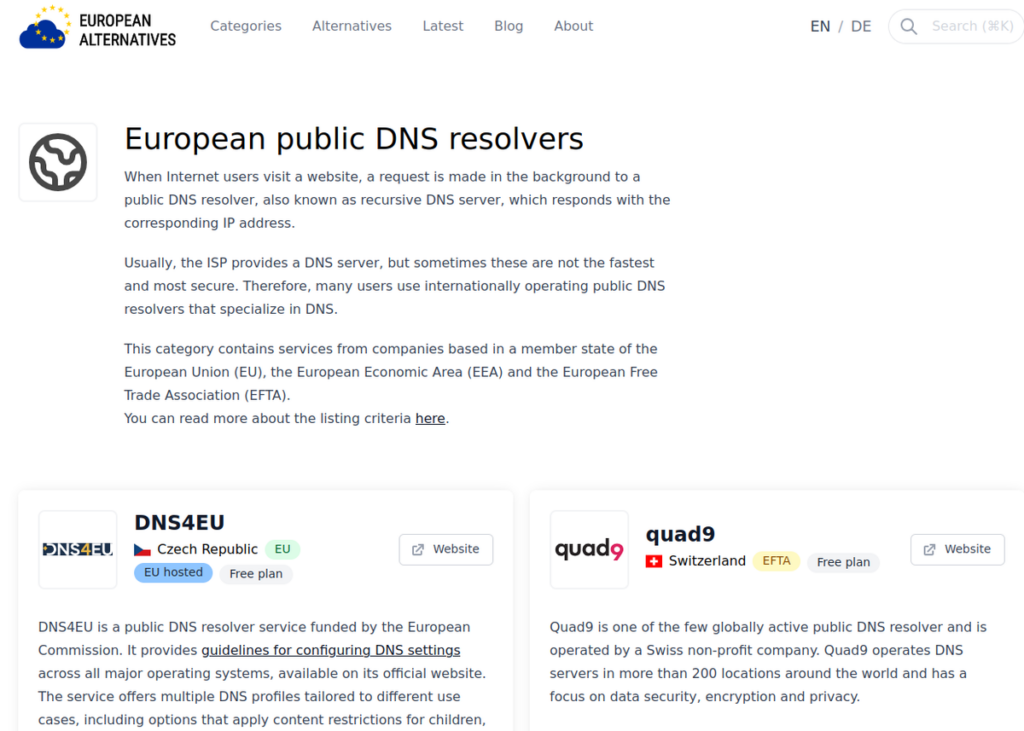

I principali resolver DoH europei

Quad9

Quad9 è gestito dalla Quad9 Foundation, organizzazione no-profit con sede in Svizzera. È attivo dal 2016 ed è uno dei resolver privacy-focused più consolidati a livello globale.

- Giurisdizione: Svizzera, con server distribuiti in oltre 200 località nel mondo

- Logging: nessun log degli indirizzi IP degli utenti, policy pubblica verificabile

- Blocklist: blocco automatico di domini associati a malware e phishing, aggiornato in tempo reale

- Endpoint DoH:

https://dns.quad9.net/dns-query - Endpoint DoH senza blocklist:

https://dns10.quad9.net/dns-query

Quad9 è una scelta solida per chi vuole protezione da malware integrata senza gestire una blocklist propria.

DNS4EU

DNS4EU è l’iniziativa DNS pubblica dell’Unione Europea, lanciata ufficialmente nel giugno 2025. È co-finanziata dalla Commissione Europea e gestita da un consorzio di organizzazioni provenienti da dieci paesi UE.

- Giurisdizione: infrastruttura interamente all’interno dell’UE, conformità GDPR certificata

- Logging: indirizzi IP anonimizzati prima della conservazione, nessuna profilazione

- Varianti disponibili: non filtrato, protezione malware, protezione famiglia, blocco pubblicità

- Endpoint DoH non filtrato:

https://dns.dns4eu.eu/dns-query - Endpoint DoH con protezione malware:

https://protective.dns4eu.eu/dns-query

DNS4EU è la scelta più coerente con una filosofia di sovranità digitale europea. Il limite attuale è che l’infrastruttura è ottimizzata per l’Europa: fuori dall’UE le latenze possono essere più elevate.

Foundation for Applied Privacy

La Foundation for Applied Privacy è un’organizzazione no-profit austriaca che gestisce un resolver pubblico con forte attenzione alla minimizzazione dei dati.

- Giurisdizione: Austria e Germania

- Logging: nessun log, politica di privacy dettagliata e pubblica

- Blocklist: nessuna, resolver non filtrante

- Endpoint DoH:

https://doh.applied-privacy.net/query

È la scelta per chi vuole un resolver europeo pulito, senza nessun tipo di filtro, gestito da una realtà piccola e trasparente.

Mullvad DNS

Mullvad è un’azienda svedese nota principalmente per il suo servizio VPN. Il resolver DNS pubblico che offre è gratuito e aperto a tutti, non richiede un abbonamento Mullvad.

- Giurisdizione: Svezia

- Logging: nessun log

- Varianti: resolver base e resolver con blocco ads e tracker

- Endpoint DoH base:

https://doh.mullvad.net/dns-query - Endpoint DoH con blocco ads:

https://adblock.doh.mullvad.net/dns-query - Blocklist ads: pubblica su GitHub, aggiornata regolarmente

Mullvad è una buona scelta per chi vuole anche blocco di tracker e pubblicità senza installare estensioni o gestire un Pi-hole.

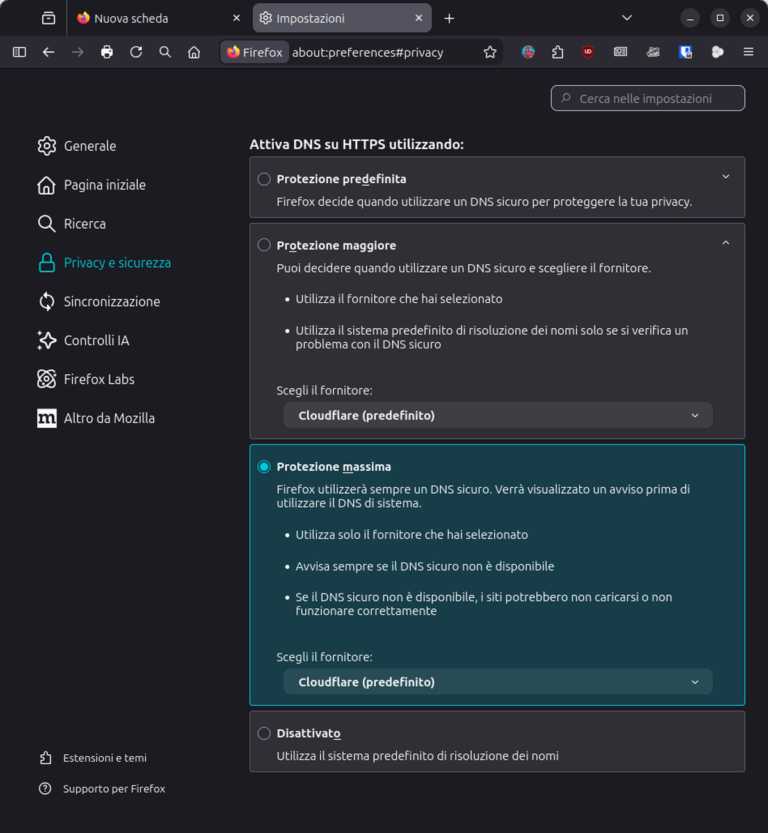

Come configurare un resolver DoH personalizzato su Firefox

Firefox permette di impostare qualsiasi resolver DoH tramite le impostazioni grafiche, senza toccare about:config.

- Apri il menu e vai su Impostazioni

- Seleziona la sezione Privacy e sicurezza

- Scorri fino alla sezione DNS su HTTPS

- Seleziona Protezione maggiore o Protezione massima

- Nel menu a tendina del provider, scegli Personalizzato

- Inserisci l’endpoint DoH del resolver scelto, ad esempio

https://dns.quad9.net/dns-query

Differenza tra i livelli di protezione

Con Protezione maggiore Firefox usa il resolver DoH scelto ma può ricadere sul DNS di sistema in caso di problemi. Con Protezione massima il DoH è obbligatorio: se il resolver non è raggiungibile, Firefox mostra un avviso invece di usare il DNS in chiaro.

Per un uso domestico su rete stabile la protezione massima è la scelta più coerente. Su reti problematiche o con VPN attiva può causare interruzioni: in quel caso la protezione maggiore è più pratica.

Come verificare che il resolver sia attivo su Firefox

Dopo la configurazione, visita https://www.dnsleaktest.com o https://mullvad.net/it/check e avvia un test esteso. Il resolver visualizzato nei risultati dovrebbe corrispondere a quello che hai configurato, non al tuo ISP.

Come configurare un resolver DoH personalizzato su Chrome e browser Chromium

- Apri il menu e vai su Impostazioni

- Seleziona Privacy e sicurezza, poi Sicurezza

- Scorri fino a Usa DNS sicuro

- Attiva l’opzione e seleziona Con un altro provider

- Scegli Personalizzato e inserisci l’endpoint DoH

Su Brave il percorso è identico. Su Edge si trova in Impostazioni, Privacy, ricerca e servizi, sezione Sicurezza. Su Vivaldi in Impostazioni, Privacy, sezione DNS su HTTPS.

Come verificare che il resolver sia attivo su Chrome

Chrome include una pagina di diagnostica DNS raggiungibile all’indirizzo chrome://net-internals/#dns. Per un test più leggibile usa https://www.dnsleaktest.com come per Firefox.

Una nota su Android

Su Android la configurazione DoH dipende dal browser usato. Firefox per Android ha le stesse impostazioni della versione desktop. Chrome per Android supporta DNS sicuro nelle impostazioni di sistema a partire da Android 9, oppure tramite le impostazioni del browser seguendo lo stesso percorso della versione desktop.

In alternativa, l’app RethinkDNS permette di configurare un resolver DoH personalizzato a livello di sistema, coprendo tutto il traffico DNS del dispositivo indipendentemente dal browser usato.

Quale resolver scegliere

Non esiste una risposta valida per tutti, ma alcune indicazioni pratiche:

Chi vuole sovranità digitale europea e semplicità: DNS4EU, endpoint non filtrato o con protezione malware.

Chi vuole protezione da malware consolidata e una realtà no-profit con lunga storia: Quad9.

Chi vuole un resolver non filtrante e minimale, gestito da una piccola organizzazione europea: Foundation for Applied Privacy.

Chi vuole anche blocco di pubblicità e tracker senza strumenti aggiuntivi: Mullvad con endpoint adblock.

Tutti e quattro sono una scelta nettamente migliore rispetto ai resolver predefiniti di Firefox e Chrome, per chiunque tenga alla propria privacy DNS.

Conclusione

Configurare un resolver DoH alternativo richiede meno di due minuti e non richiede competenze tecniche particolari. Il risultato è che le tue query DNS smettono di passare per soggetti con interessi commerciali sui tuoi dati, per finire su resolver europei con policy di privacy verificabili e senza monetizzazione dei dati.

Questi resolver vedono comunque i domini che risolvi. La differenza rispetto a Cloudflare e Google è nella giurisdizione GDPR e nell’assenza di incentivi commerciali sui tuoi dati.

Il passo successivo, per chi vuole un livello di controllo più completo, è gestire autonomamente il proprio resolver DNS: sia a livello di rete locale con Pi-hole, sia tramite un resolver self-hosted raggiungibile da qualsiasi dispositivo. È l’argomento del prossimo articolo di questa serie.

Questo articolo fa parte di una serie sulla privacy DNS. Il primo articolo spiega cos’è il DNS, perché riguarda la privacy e come Firefox e Chrome gestiscono il DNS cifrato. Il terzo articolo tratta le soluzioni avanzate per chi vuole migliore controllo sul proprio traffico DNS.