|

DNS e privacy: come Firefox e Chrome trattano le tue richieste di navigazione

Il DoH (DNS-over-HTTPS) promette di proteggere la tua privacy online, ma Firefox e Chrome lo gestiscono in modi molto diversi. Resolver predefiniti, DoH opportunistico e impostazioni che l’utente medio non vede. Tutto ciò che serve per fare scelte consapevoli.

Prima di connettersi a un sito, il tuo browser deve risolverne il nome di dominio tramite DNS. Per anni queste richieste viaggiavano in chiaro, visibili al tuo ISP. Il DNS su HTTPS (DNS over HTTPS in inglese, abbreviato come DoH) promette di risolvere il problema, ma Firefox nelle regioni dove lo abilita automaticamente usa Cloudflare come resolver. In Europa invece Firefox si affida al DNS del sistema, in chiaro o cifrato a seconda della configurazione locale. Chrome adotta un approccio opportunistico: cifra le query solo se il DNS che stai usando di default offre una versione che supporta DNS-over-HTTPS; in caso contrario continua a usare il DNS in chiaro. In entrambi i casi, l’utente medio non ha idea di cosa stia succedendo.

Indice dei contenuti

- Cos’è il DNS e perché riguarda la tua privacy

- Cosa può vedere chi ascolta il traffico DNS?

- Cos’è il DNS-over-HTTPS e cosa promette

- Il DNS-over-HTTPS risolve davvero il problema della privacy?

- Il paradosso: da chi a chi si sposta il problema

- Perché questo è un problema

- Come Firefox gestisce i resolver di default

- Firefox ignora il file /etc/hosts con DoH attivo?

- Come Chrome e i browser Chromium gestiscono il DNS sicuro

- Esiste una soluzione?

- Cosa resta esposto anche con DoH attivo

- Conclusione

Cos’è il DNS e perché riguarda la tua privacy

Il DNS (Domain Name System) o resolver è il sistema che traduce i nomi di dominio in indirizzi IP. Quando scrivi wikipedia.org nella barra del browser, il tuo dispositivo non sa dove si trova Wikipedia: deve chiedere a un server DNS “qual è l’indirizzo IP di wikipedia.org?” e solo dopo può stabilire la connessione al server corretto.

Questo meccanismo è invisibile e automatico. Il problema è che, per decenni, queste richieste hanno viaggiato in chiaro sulla rete, trasmesse via UDP sulla porta 53 senza alcuna forma di cifratura.

Cosa può vedere chi ascolta il traffico DNS?

Chiunque si trovi sul percorso tra il tuo dispositivo e il server DNS, il tuo ISP, il gestore di una rete WiFi pubblica, persino un router compromesso, può vedere ogni dominio che risolvi. Non il contenuto delle pagine che visiti, ma l’elenco completo dei domini che contatti.

In pratica: anche se un sito usa HTTPS, anche se la connessione è cifrata, il nome del dominio che stai visitando è visibile a chiunque osservi il tuo traffico DNS.

Questi dati hanno un valore commerciale. Gli ISP possono venderli a broker di dati, usarli per profilazione pubblicitaria o cederli a terze parti. In molti paesi non esiste alcun obbligo legale che impedisca queste pratiche.

Cos’è il DNS-over-HTTPS e cosa promette

Il DNS-over-HTTPS (DoH) è un protocollo che incapsula le query DNS all’interno di connessioni HTTPS cifrate. Invece di viaggiare in chiaro su UDP porta 53, le richieste DNS diventano indistinguibili dal normale traffico web sulla porta 443.

Il risultato teorico è semplice: il tuo ISP non riesce più a vedere quali domini stai risolvendo.

Firefox ha iniziato a introdurre DoH nel 2019, attivandolo per default in alcune regioni geografiche. Chrome ha seguito con un meccanismo chiamato Secure DNS, attivo in modalità opportunistica. Oggi entrambi i browser hanno DoH parzialmente attivo o configurabile per centinaia di milioni di utenti.

Il DNS-over-HTTPS risolve davvero il problema della privacy?

Non necessariamente. E qui si nasconde il paradosso.

Il paradosso: da chi a chi si sposta il problema

Quando Firefox ha attivato DoH per gli utenti statunitensi nel 2019, lo ha fatto puntando automaticamente a Cloudflare come resolver di default. Gli utenti non venivano informati in modo esplicito, e il loro traffico DNS smetteva di passare dall’ISP locale per finire sui server di una singola azienda privata americana.

Chrome ha adottato un approccio leggermente diverso: se stai già usando un resolver che Google riconosce nella sua lista approvata, come 8.8.8.8 di Google stessa o 1.1.1.1 di Cloudflare, il browser aggiorna automaticamente la connessione alla versione DoH di quel resolver, senza chiederti nulla.

Il risultato concreto in entrambi i casi:

- Il tuo ISP non vede più le query DNS.

- Le query DNS di Firefox, nelle regioni dove DoH è attivo per default, finiscono su Cloudflare.

- Le query DNS di Chrome finiscono sul resolver già configurato nel sistema, in versione cifrata, che spesso coincide con Google o Cloudflare.

- In entrambi i casi, la visibilità si sposta dall’ISP locale a soggetti con forti interessi commerciali sui dati di navigazione

Perché questo è un problema

Prima dell’introduzione di DoH, il traffico DNS era distribuito: ogni utente usava il resolver del proprio ISP, o uno a propria scelta. Il dato era frammentato tra migliaia di soggetti diversi.

Dopo l’adozione massiva di DoH con resolver predefiniti, una quota significativa del traffico DNS globale è concentrata su due aziende americane. Cloudflare e Google non sono organizzazioni no-profit: i dati che raccolgono alimentano modelli di business basati sulla pubblicità e sull’analisi del comportamento degli utenti.

Il problema non è scomparso. Si è spostato dall’ISP locale a soggetti con interessi commerciali molto più diretti sui dati di navigazione.

Come Firefox gestisce i resolver di default

Firefox utilizza un sistema chiamato Trusted Recursive Resolver (TRR): una lista di resolver che Mozilla considera affidabili, con i quali ha stipulato accordi contrattuali che vietano la monetizzazione dei dati degli utenti.

In teoria è una garanzia. In pratica è Mozilla che decide quali soggetti sono “fidati”, e la lista è storicamente dominata da Cloudflare.

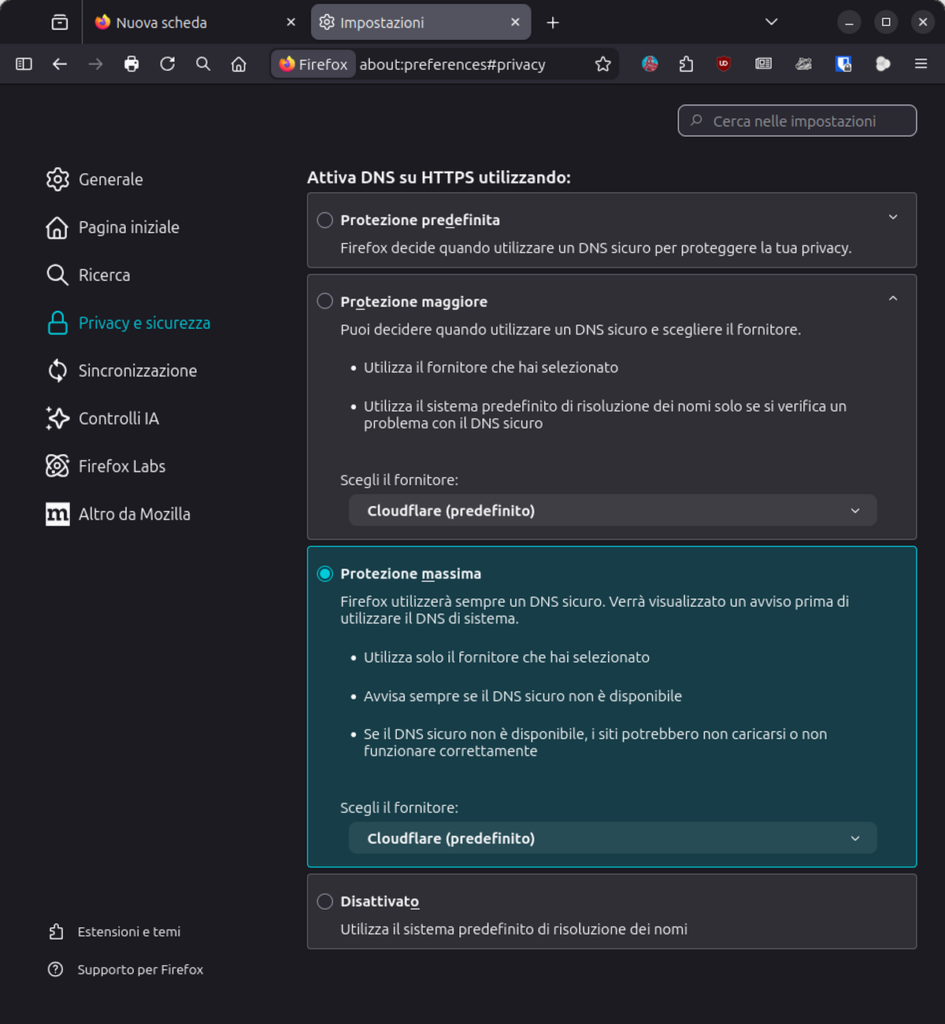

Firefox offre oggi tre livelli di protezione DoH:

- Protezione predefinita: DoH si disabilita automaticamente in presenza di VPN, parental control o policy aziendali

- Protezione maggiore: DoH sempre attivo con il provider scelto

- Protezione massima: DoH obbligatorio, con avviso se il resolver non è raggiungibile

In tutti e tre i casi, il provider predefinito proposto è Cloudflare.

Firefox ignora il file /etc/hosts con DoH attivo?

Nelle versioni precedenti sì, ed era uno dei comportamenti più criticati. Con le versioni recenti il problema è stato in parte mitigato, ma rimane consigliabile verificare la configurazione se si usa /etc/hosts per bloccare domini localmente.

Come Chrome e i browser Chromium gestiscono il DNS sicuro

Chrome usa un meccanismo diverso chiamato Secure DNS o DNS-over-HTTPS automatico. Il comportamento di default è:

- Se il resolver configurato nel sistema operativo è nella lista approvata da Google, Chrome lo aggiorna silenziosamente alla versione DoH

- Se il resolver non è riconosciuto, Chrome rimane sul DNS tradizionale

Chromium è tecnicamente più rispettoso della configurazione di sistema rispetto alle prime versioni di Firefox: non sostituisce il resolver scelto dall’utente con uno diverso. Tuttavia la lista dei resolver “approvati” coincide con i grandi player commerciali, Google in testa.

Tutti i browser basati su Chromium ereditano questo comportamento: Edge, Brave, Vivaldi, Opera.

Esiste una soluzione?

Sì, e non è complicata. Sia Firefox che Chrome permettono di specificare un resolver DoH personalizzato: un URL a propria scelta, indipendente dai resolver proposti per default.

Esistono alternative europee, no-profit, con policy di no-logging verificabili e server ubicati in paesi con forti tutele sulla privacy. Alcune sono finanziate da organizzazioni pubbliche o dalla stessa Unione Europea.

Configurare un resolver alternativo richiede meno di due minuti e non richiede competenze tecniche avanzate.

Cosa resta esposto anche con DoH attivo

Vale la pena essere chiari su un limite strutturale di DoH: cifra le query DNS, ma non cifra il Server Name Indication (SNI), ovvero il nome del dominio che viene trasmesso in chiaro durante l’handshake TLS quando si stabilisce una connessione HTTPS.

In pratica: con DoH attivo il tuo ISP non vede le query DNS, ma può ancora vedere quali domini contatti osservando l’SNI nel traffico HTTPS.

Questo problema ha una soluzione tecnica chiamata ECH (Encrypted Client Hello), già supportata da Firefox e da alcune infrastrutture CDN. Ma la sua adozione è ancora parziale.

Conclusione

Il DNS-over-HTTPS è un passo avanti reale rispetto al DNS tradizionale in chiaro. Ma l’implementazione scelta dai principali browser ha trasformato un problema distribuito, la visibilità dell’ISP, in un problema più sottile: Firefox usa Cloudflare per default nelle regioni dove DoH è attivo, Chrome cifra le query verso il resolver già configurato nel sistema senza che l’utente lo sappia. In entrambi i casi il traffico DNS tende a concentrarsi su pochi grandi soggetti commerciali.

La buona notizia è che la soluzione esiste, è gratuita e accessibile a chiunque: scegliere un resolver DoH alternativo, preferibilmente europeo e no-profit, rimuove la dipendenza da entrambi i soggetti senza rinunciare alla cifratura.

Come farlo in pratica, resolver per resolver e browser per browser, è l’argomento del prossimo articolo di questa serie.

Questo articolo fa parte di una serie sulla privacy DNS. Gli articoli successivi trattano le alternative europee ai resolver di Google e Cloudflare e le soluzioni avanzate per chi vuole controllo totale sul proprio traffico DNS.