|

Meta ti traccia anche senza Facebook sul telefono: come funziona e come proteggersi (2026)

Ti svegli, apri il telefono per controllare il meteo. Poi leggi le notizie durante il caffè. Niente App Facebook, né App Instagram sul telefono. Eppure, ti assicuro, in quei pochi minuti, il mio smartphone Oppo ha tentato di contattare i server di Meta decine di volte.

Disinstallare Facebook dallo smartphone pensando di essere al riparo dal tracciamento di Meta è un’illusione. Tra settembre 2024 e giugno 2025, ricercatori delle università IMDEA Networks e Radboud hanno scoperto una tecnica di sorveglianza tanto sofisticata quanto invasiva: Meta raccoglieva dati sulla navigazione web degli utenti Android sfruttando porte localhost, bypassando VPN, modalità incognito e ogni altra protezione.

Il professor Günes Acar della Radboud University ha individuato accidentalmente connessioni sospette tra pagine web con tracker Meta e il suo computer. L’indagine successiva ha rivelato una metodologia di tracciamento così invasiva che persino Google, non certo nota per la sua attenzione alla privacy, l’ha definita “una palese violazione dei principi di sicurezza”.

Meta ha sospeso questa specifica pratica il 3 giugno 2025, dopo la pubblicazione della ricerca. I browser recenti hanno implementato protezioni per bloccarla definitivamente. Eppure, la scoperta ha sollevato il velo su un ecosistema di sorveglianza molto più ampio, che continua a operare attraverso canali diversi e in gran parte invisibili all’utente medio.

Indice

- Il caso localhost: nove mesi di tracciamento invisibile

- Il tracciamento non si è fermato: i metodi ancora attivi

- Come proteggersi dal tracciamento invasivo

- Consapevolezza come prima difesa

- Dietro le quinte di questo articolo

- Fonti e Riferimenti

Il caso localhost: nove mesi di tracciamento invisibile

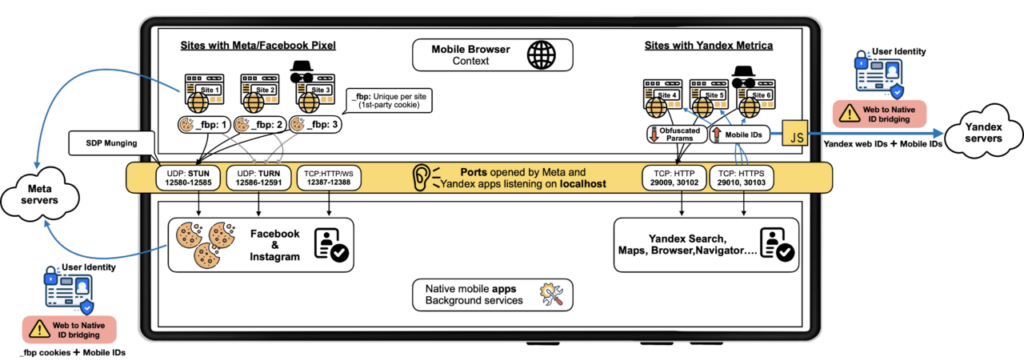

La tecnica scoperta dai ricercatori rappresentava un salto qualitativo nell’invasività della sorveglianza digitale. Meta sfruttava l’accesso illimitato alle porte localhost sui dispositivi Android per collegare l’attività web all’identità dell’utente registrata nelle app Facebook e Instagram.

Il meccanismo era sofisticato. Il Meta Pixel, caricato in un browser Android, utilizzava WebRTC per trasmettere il cookie _fbp verso porte UDP specifiche (12580-12585) tramite una tecnica chiamata SDP Munging. Le app Facebook e Instagram, in esecuzione in background, erano configurate per ascoltare su queste porte, catturando i dati del cookie e collegandoli al profilo dell’utente autenticato nell’app.

Parallelamente, Meta utilizzava anche porte TCP (12387, 12388) per comunicazioni HTTP. L’intero flusso avveniva nell’invisibilità totale: gli strumenti di debugging standard come Chrome DevTools non potevano rilevare questo traffico. Un utente che navigava in modalità incognito con VPN attiva, pensando di essere protetto, veniva comunque tracciato e profilato.

La tecnica bypassava sandbox di sicurezza Android, permessi del browser, gestione dei consensi GDPR, modalità di navigazione privata e reset dell’ID pubblicitario mobile. Meta poteva sapere quali siti visitavi, quali prodotti compravi, quali contenuti politici leggevi, il tutto collegato alla tua identità reale.

Ricercatori hanno scoperto che Meta aveva iniziato a implementare questa metodologia a settembre 2024. Nessuna documentazione ufficiale menzionava questa funzionalità. Proprietari di siti web che integravano il Meta Pixel scoprivano connessioni localhost nei log dei server senza capirne l’origine, ricevendo da Meta solo risposte generiche alle richieste di chiarimenti.

Il 3 giugno 2025, poche ore dopo la pubblicazione della ricerca, Meta ha rimosso completamente il codice responsabile dal Meta Pixel. I browser hanno rapidamente implementato contromisure: Chrome dalla versione 137, Firefox dalla 139, mentre Brave e DuckDuckGo erano già protetti tramite blocklist.

I siti italiani coinvolti

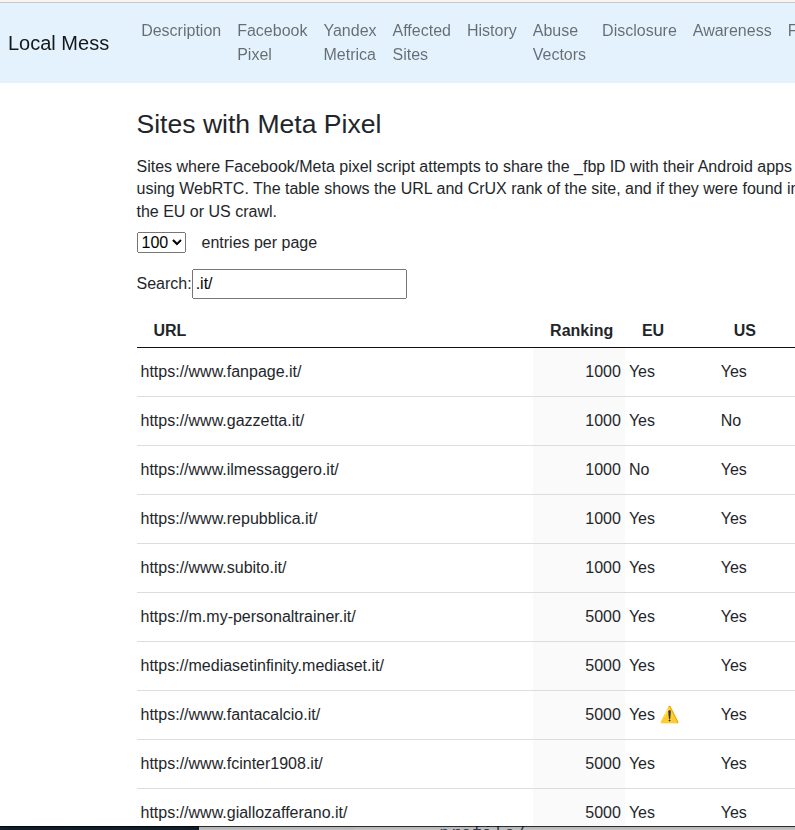

L’analisi dei dati di crawling rivela che 362 siti web italiani utilizzavano il Meta Pixel durante il periodo del tracciamento localhost. I numeri sono significativi:

- 33.4% tracciava senza consenso nell’UE (121 siti con simbolo ⚠️)

- 36.2% tracciava senza consenso negli USA (131 siti)

- 31.2% violava il GDPR in entrambe le regioni (113 siti)

⚠️ = condivide _fbp ID prima che sia stato dato il consenso o il sito non dispone di un modulo di consenso.

Tra i siti più popolari coinvolti (classifica CrUX Top 1000-5000):

- fanpage.it – milioni di visitatori quotidiani

- repubblica.it – principale testata nazionale

- gazzetta.it – riferimento per sport e calcio

- subito.it – marketplace più usato in Italia

- giallozafferano.it – sito di ricette più visitato

- ilpost.it – testata indipendente

- mediasetinfinity.mediaset.it – piattaforma streaming

Tra i siti che tracciavano prima del consenso cookie: fantacalcio.it, corrieredellosport.it, vari portali di news locali e testate sportive.

La distribuzione per categoria mostra una presenza massiccia nel settore news/media (27 siti), e-commerce (9 siti), sport/calcio (5 siti, di cui 3 senza consenso), salute (5 siti) e food/ricette (3 siti).

L’impatto è stato proporzionale alla popolarità: un sito top 1000 come Repubblica, visitato quotidianamente da milioni di italiani, ha esposto un numero di utenti enormemente superiore rispetto a portali di nicchia. Per nove mesi, chiunque visitasse questi siti con un dispositivo Android e le app Meta installate è stato potenzialmente tracciato attraverso questo canale nascosto.

Il tracciamento non si è fermato: i metodi ancora attivi

La tecnica localhost è stata neutralizzata, ma rappresentava solo uno dei tanti canali attraverso cui Meta raccoglie dati. Il sistema di sorveglianza continua a operare attraverso metodi diversi, molti dei quali perfettamente legali e ampiamente utilizzati nell’industria pubblicitaria.

SDK integrati nelle applicazioni

Il Facebook SDK o Software Development Kit è uno strumento che gli sviluppatori integrano nelle app per abilitare funzionalità come login social, analytics e monetizzazione pubblicitaria. Meta lo offre gratuitamente, ma il costo reale lo pagano gli utenti in dati personali.

Secondo le guide tecniche aggiornate a gennaio 2026, il Meta SDK per iOS e Android è attivamente mantenuto e documentato. Ogni volta che un’app con SDK integrato viene aperta, Meta riceve:

- Identificativo del dispositivo (Android Advertising ID o IDFA su iOS)

- Modello smartphone e versione sistema operativo

- Timestamp di utilizzo dell’app

- Eventi specifici programmati dallo sviluppatore (acquisto, registrazione, livello raggiunto in un gioco)

Questi dati vengono correlati attraverso tutti i servizi Meta, costruendo un profilo comportamentale dettagliato anche di chi ha deliberatamente scelto di non usare i social network. Un’app meteo gratuita, un gioco puzzle, un’applicazione di shopping: ciascuna può contenere SDK Meta che comunica silenziosamente con i server dell’azienda.

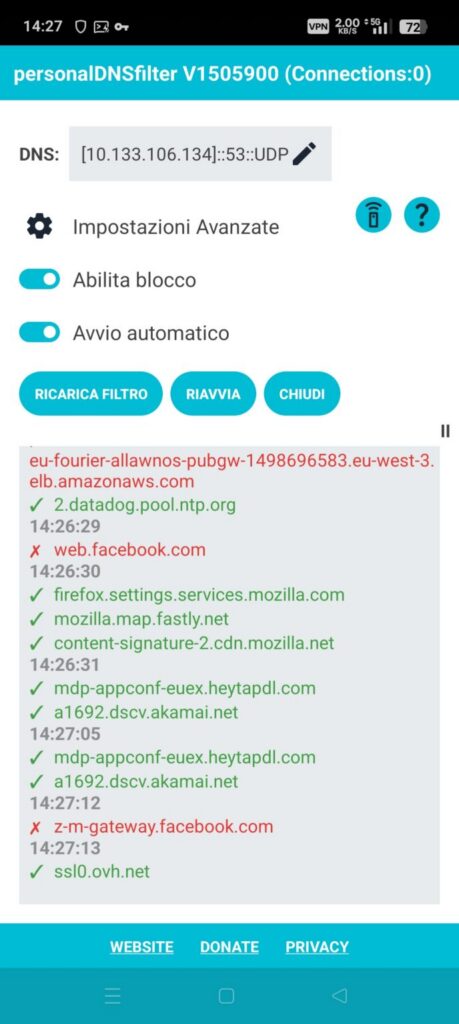

La prova sul campo: PersonalDNSfilter rivela il tracciamento invisibile

La dimostrazione più concreta di questo tracciamento emerge monitorando le connessioni DNS del dispositivo. PersonalDNSfilter, uno strumento open source per Android, intercetta e visualizza ogni tentativo di comunicazione tra app e server esterni.

Lo screenshot seguente mostra PersonalDNSfilter su un dispositivo Android senza app Facebook o Instagram installate. Nel giro di 43 secondi, due tentativi di connessione verso server Meta sono stati intercettati e bloccati:

Analisi delle connessioni rilevate:

- 14:26:30 –

web.facebook.com❌ BLOCCATO- Endpoint standard Facebook SDK

- Utilizzato per sincronizzazione dati e analytics

- 14:27:13 –

z-m-gateway.facebook.com❌ BLOCCATO- Gateway Meta specifico per tracciamento cross-app

- Punto di ingresso centralizzato per raccolta dati da SDK integrati

Qualche applicazione installata sul dispositivo contiene SDK Meta integrato dagli sviluppatori e tenta di comunicare con i server Facebook in background, completamente all’insaputa dell’utente. Senza uno strumento di blocco DNS attivo, questi dati verrebbero trasmessi silenziosamente verso Meta.

Cosa contengono questi pacchetti bloccati:

- Android Advertising ID (identificatore univoco dispositivo)

- Timestamp precisi delle attività

- Eventi app programmati dallo sviluppatore (apertura, chiusura, interazioni)

- Modello dispositivo, versione OS, livello batteria

- Configurazione rete (WiFi/mobile, operatore)

Questo pattern si ripete quotidianamente, decine di volte al giorno, da molteplici applicazioni. Ogni app con SDK Facebook integrato tenta la stessa connessione. Il risultato è un flusso continuo di dati comportamentali verso Meta, costruendo profili accuratissimi anche di chi non ha mai creato un account sui loro social network.

La prova è visibile attraverso strumenti come PersonalDNSfilter, che monitora tutte le connessioni DNS del dispositivo. Anche rimuovendo completamente Facebook e Instagram dallo smartphone, decine di applicazioni Android contattano quotidianamente server Meta:

- graph.facebook.com – API Graph per SDK Facebook

- connect.facebook.net – Meta Pixel e tracciamento web

- api.instagram.com – SDK Instagram integrato in app terze

Ogni connessione rappresenta un flusso di dati verso Meta. Il tracciamento cross-app, teoricamente limitato su iOS dalla funzione App Tracking Transparency di Apple (che richiede consenso esplicito), rimane significativamente più permissivo su Android, dove gli SDK Meta continuano a operare con maggiore libertà.

Meta Pixel: l’occhio permanente sul web

Il Meta Pixel rappresenta il pilastro del tracciamento web dell’azienda. Presente su circa il 20-25% dei siti web più popolari al mondo secondo Web Almanac 2024, questo snippet di codice JavaScript raccoglie informazioni dettagliate su ogni interazione dell’utente.

Guide tecniche pubblicate tra settembre 2025 e gennaio 2026 confermano che il Meta Pixel rimane lo standard de facto per il tracking delle conversioni pubblicitarie. Le aziende lo utilizzano combinato con Conversion API (CAPI), un sistema di tracciamento server-side che aggira le limitazioni imposte dai browser moderni.

Quando visiti un sito che integra questo strumento, Meta riceve informazioni su: quali prodotti guardi, cosa aggiungi al carrello, quali articoli leggi, quanto tempo trascorri su ogni pagina, da dove provieni e dove vai successivamente. Il Pixel utilizza cookie first-party, teoricamente limitati al dominio del singolo sito, ma tecniche di collegamento tra identificatori permettono di unire i puntini attraverso differenti proprietà web.

I 362 siti italiani identificati nella ricerca localhost continuano a utilizzare il Meta Pixel nella sua modalità standard. Anche se la tecnica di comunicazione via porte locali è stata disattivata, il tracciamento tradizionale tramite cookie e identificatori browser prosegue senza interruzioni.

Shadow Profile: tracciati anche senza account

Nel 2018, durante un’audizione al Congresso degli Stati Uniti, Mark Zuckerberg ha ammesso pubblicamente che Facebook raccoglie informazioni anche su persone che non hanno mai creato un account sulla piattaforma. Ricerche accademiche pubblicate nel 2022 e confermate da articoli tecnici aggiornati a dicembre 2025 e gennaio 2026 dimostrano che questa pratica continua.

Il fenomeno, noto come “shadow profiling”, funziona attraverso molteplici canali. Quando un utente Facebook carica i contatti dal proprio smartphone, Meta acquisisce numeri di telefono ed email di persone che potrebbero non aver mai interagito con la piattaforma. Questi dati vengono correlati con informazioni raccolte tramite i pulsanti “Mi piace” e “Condividi” presenti sui siti web, cookie di terze parti, Meta Pixel e SDK integrati in applicazioni.

Uno studio del 2022 pubblicato su arXiv ha rilevato che Facebook è in grado di tracciare circa il 40% del tempo di navigazione sia di utenti che di non-utenti, inclusi domini sensibili per la privacy e attraverso diverse demografiche. Il risultato è un profilo ombra: Meta conosce nome, numero di telefono, email, rete di contatti, interessi dedotti dai siti visitati e abitudini di navigazione. Tutto senza che la persona abbia mai accettato termini di servizio o policy sulla privacy.

La profilazione algoritmica permette a Meta di inferire dati sensibili: orientamento politico, condizioni di salute, orientamento sessuale, situazione economica. Articoli tecnici pubblicati a novembre 2025 e gennaio 2026 confermano che questa raccolta dati continua attraverso la rete di tracciamento distribuita su milioni di siti web.

Activity Off-Meta Technologies e Link History

Accanto alle tecniche nascoste, Meta gestisce anche sistemi di tracciamento ufficiali attraverso la funzionalità “Activity Off-Meta Technologies”. Questo strumento raccoglie dati che siti web e app terze condividono con Meta attraverso integrazioni business, SDK e plugin.

Ogni volta che acquisti qualcosa online da un negozio che utilizza strumenti Meta, visiti un sito di notizie con plugin Facebook o usi un’app mobile che integra l’SDK di Meta, i tuoi dati vengono inviati ai server dell’azienda. Le informazioni includono timestamp delle visite, azioni compiute (visualizzazione prodotto, aggiunta al carrello, acquisto), dati del dispositivo e identificatori univoci.

Meta utilizza questi dati per costruire un grafo dettagliato dei tuoi interessi e comportamenti, permettendo agli inserzionisti di raggiungerti con pubblicità iper-targetizzate. L’azienda offre la possibilità di visualizzare e cancellare questa cronologia attraverso le impostazioni del Centro gestione account, ma la raccolta continua a meno che non venga esplicitamente disattivata.

La funzionalità “Link History”, introdotta nel browser in-app di Facebook, registra tutti i link cliccati negli ultimi 30 giorni. Questo sistema mappa interessi e comportamenti con precisione chirurgica, alimentando algoritmi di targeting pubblicitario e creazione di audience lookalike.

Come proteggersi dal tracciamento invasivo

Non esiste una soluzione magica che blocca tutto. Serve combinare più strumenti: blocco DNS, estensioni browser, configurazione corretta del sistema. Nessuna singola misura offre protezione completa, ma la combinazione di più contromisure riduce drasticamente l’esposizione.

Blocco DNS: la protezione più efficace

Il blocco a livello DNS intercetta le connessioni prima che raggiungano i server di tracciamento, rendendo invisibili agli utenti le richieste verso domini Meta e reti pubblicitarie.

PersonalDNSfilter (Android, gratuito e open source):

- Filtra DNS localmente sul dispositivo senza richiedere root

- Mostra in tempo reale quali app tentano di contattare server di tracciamento

- Blocca Meta, Google, reti pubblicitarie e tracker di terze parti

- Utilizza filtri personalizzabili e aggiornabili

- Disponibile su F-Droid e Google Play

NextDNS (iOS, Android, tutti i dispositivi):

- DNS crittografato con filtri anti-tracking integrati

- Blocklist personalizzabili per domini specifici

- Analytics dettagliati su cosa viene bloccato e da quali app/siti

- Configurazione semplice: Impostazioni → Rete → DNS Privato → Inserisci dns.nextdns.io

- Piano gratuito con 300.000 query/mese

AdGuard DNS (cross-platform):

- Server DNS pubblici con blocco automatico di tracker e pubblicità

- Nessuna registrazione richiesta

- Configurazione: dns.adguard-dns.com (standard) o dns-family.adguard-dns.com (con blocco contenuti per adulti)

- Compatibile con router per protezione dell’intera rete domestica

Pi-hole (avanzato, per utenti tecnici):

- Server DNS locale su Raspberry Pi o altro hardware

- Blocca pubblicità e tracciamento per tutti i dispositivi della rete

- Statistiche dettagliate e controllo granulare

- Richiede configurazione tecnica ma offre massima personalizzazione

Estensioni browser anti-tracking

Per Firefox, Facebook Container rappresenta lo strumento più efficace. Questa estensione sviluppata da Mozilla isola Facebook, Instagram e Messenger in un contenitore separato, impedendo a Meta di tracciare la navigazione al di fuori delle sue piattaforme. I cookie rimangono confinati nel contenitore, bloccando il collegamento tra attività sui social e browsing generale.

Privacy Badger, sviluppato dalla Electronic Frontier Foundation, apprende automaticamente a bloccare tracker invisibili analizzando il comportamento dei cookie di terze parti. Non utilizza liste predefinite ma identifica dinamicamente i pattern di tracciamento, adattandosi a nuove tecniche senza bisogno di aggiornamenti manuali.

uBlock Origin blocca efficacemente script di tracciamento e pubblicità invasive su Chrome, Edge e Firefox. La configurazione avanzata permette di creare filtri personalizzati per bloccare specificamente domini Meta (facebook.com, fbcdn.net, connect.facebook.net, graph.facebook.com).

Ghostery offre controllo granulare, permettendo di visualizzare quali tracker sono presenti su ogni pagina e decidere selettivamente quali bloccare. Particolarmente utile per identificare SDK Meta integrati in siti che apparentemente non hanno connessioni dirette con Facebook.

Configurazione browser e sistema operativo

Attivare la Enhanced Tracking Protection in Firefox (modalità Strict) o la protezione anti-tracciamento in Safari blocca molti cookie di terze parti e fingerprinting. Cancellare periodicamente cookie, cache e cronologia riduce la quantità di dati disponibili per la profilazione a lungo termine.

Su iPhone con iOS 14.5 e successivi, l’App Tracking Transparency richiede il consenso esplicito prima che le app possano tracciare l’attività. Negare sistematicamente il permesso a Facebook, Instagram e app sospette limita significativamente la raccolta dati. Per attivarlo globalmente: Impostazioni → Privacy e sicurezza → Tracking → Disattiva “Consenti alle app di richiedere di tracciarti”.

Sui dispositivi Android, rimuovere completamente le app Facebook e Instagram elimina il vettore più invasivo di tracciamento. Accedere ai social solo tramite browser con estensioni anti-tracking installate offre maggiore controllo. Resettare periodicamente l’ID pubblicitario Android interrompe il tracking cross-app: Impostazioni → Privacy → Pubblicità → Reimposta ID pubblicità.

La modalità “Navigazione in incognito” offre protezione minima e non impedisce il tracciamento via SDK o Meta Pixel. Serve principalmente a non salvare cronologia locale, ma non nasconde l’attività dai server visitati né dai tracker integrati.

VPN e DNS crittografato

Una VPN di qualità maschera l’indirizzo IP e cripta tutto il traffico internet, rendendo più difficile correlare attività attraverso siti differenti. Provider come Mullvad, ProtonVPN e IVPN non richiedono informazioni personali, accettano pagamenti anonimi e implementano politiche no-log verificate da audit indipendenti.

L’utilizzo di DNS crittografato (DNS-over-HTTPS o DNS-over-TLS) previene l’intercettazione delle query DNS da parte del provider internet. Provider come Quad9, NextDNS o il DNS di Mullvad bloccano anche domini di tracking noti, aggiungendo un ulteriore livello di protezione.

La combinazione VPN + DNS filtrato offre protezione robusta: la VPN nasconde l’IP e cripta il traffico, il DNS filtrato blocca i tracker prima ancora che la connessione venga stabilita.

Gestione impostazioni Meta per chi mantiene account

Per chi mantiene account Facebook o Instagram, configurare correttamente le impostazioni privacy è essenziale ma non sufficiente. Accedere al Centro gestione account Meta → Le tue informazioni e autorizzazioni → La tua attività fuori dalle tecnologie di Meta permette di disconnettere e disattivare la condivisione dati da siti terzi.

Disabilitare i cookie facoltativi e i cookie di altre aziende in “Gestisci cookie” riduce il tracciamento pubblicitario. Nella sezione “Preferenze relative alle inserzioni”, disattivare tutte le opzioni di personalizzazione limita l’utilizzo del profiling per mostrare pubblicità targetizzate.

Rimuovere le informazioni personali dagli shadow profile: visitare facebook.com/help/contact → selezionare “Privacy e sicurezza” → “Rimuovi le mie informazioni personali” → inserire email o numero di telefono → confermare con codice ricevuto. Questo non garantisce la cancellazione completa ma riduce alcuni dati raccolti tramite contatti di terzi.

Alternative privacy-first

Considerare l’abbandono completo dell’ecosistema Meta rimane l’opzione più efficace. Servizi decentralizzati come Mastodon e Pixelfed nel Fediverse offrono esperienze social senza tracciamento invasivo né profilazione pubblicitaria. Funzionano su server federati, senza entità centrale che controlla i dati.

Signal sostituisce Messenger con crittografia end-to-end robusta, codice open source verificabile e politica zero-knowledge: Signal non può leggere i messaggi né accedere ai metadati delle conversazioni. Element (basato su Matrix) offre comunicazione decentralizzata con crittografia e controllo completo sui propri dati.

Per la navigazione quotidiana, LibreWolf (fork di Firefox hardened per la privacy), Brave o Tor Browser offrono protezioni anti-tracking integrate e impostazioni predefinite orientate alla privacy. LibreWolf in particolare rimuove telemetria Mozilla e abilita automaticamente protezioni avanzate.

Consapevolezza come prima difesa

Il tracciamento operato da Meta esiste perché la maggior parte degli utenti non ne è consapevole. Comprendere che ogni click, ogni acquisto, ogni articolo letto alimenta profili comportamentali sempre più accurati rappresenta il primo passo verso una navigazione più consapevole.

La tecnica localhost scoperta nel 2025 ha rivelato quanto Meta sia disposta a spingersi oltre i limiti etici e tecnici per tracciare gli utenti. Quella specifica metodologia è stata fermata, ma il sistema di sorveglianza continua attraverso decine di altri canali: SDK integrati in migliaia di app, Meta Pixel su milioni di siti, shadow profile di non-utenti, tracciamento cross-app dove permesso.

Le tecnologie di sorveglianza si evolvono costantemente. Meta ha risorse illimitate e forte motivazione economica per mantenere e espandere la propria capacità di profilazione. La risposta deve essere altrettanto dinamica: aggiornare regolarmente browser ed estensioni, rimanere informati sulle nuove tecniche di tracking, adottare strumenti FOSS progettati con la privacy come priorità, supportare alternative decentralizzate.

La scelta è se accettare passivamente di essere profilati e monetizzati, oppure riprendersi il controllo della propria impronta digitale. Non serve Facebook sul telefono perché Meta continui a seguirti: serve la consapevolezza che il tracciamento esiste attraverso molteplici vettori invisibili, e gli strumenti tecnici per contrastarlo efficacemente.

I 362 siti italiani coinvolti nel tracciamento localhost rappresentano solo una frazione dell’ecosistema di sorveglianza. Ogni sito con Meta Pixel, ogni app con SDK integrato, ogni contatto caricato su Facebook contribuisce al sistema. La protezione richiede approccio olistico: blocco DNS, estensioni browser, configurazione corretta del sistema, consapevolezza delle proprie scelte digitali.

Il prezzo della comodità non dovrebbe essere la sorveglianza totale. Alternative esistono, strumenti di difesa sono disponibili, comunità di sviluppatori lavorano costantemente per proteggere la privacy degli utenti. La domanda è: quanto vale la tua privacy digitale?

Dietro le quinte di questo articolo

Non ti nascondo che scrivere questo articolo è stato un percorso impegnativo. Ho passato settimane a comprendere ricerche accademiche e decifrare documentazione tecnica in lingua inglese, cercando di comprenderne il funzionamento e tradurne i concetti in modo chiaro e accessibile.

Le dinamiche descritte non derivano da test o analisi tecniche condotte direttamente da me, ma da studi indipendenti e articoli specialistici citati nella sezione Fonti e riferimenti. Questo approfondimento rappresenta una rielaborazione divulgativa di tali materiali per il pubblico italiano.

Il risultato? Un quadro completo su come funziona oggi l’infrastruttura del tracciamento online, tema centrale nel dibattito contemporaneo su privacy, consenso e regolamentazione.

Se questo articolo ti ha spinto a riflettere sul funzionamento tecnico dello smartphone e delle applicazioni che utilizzi, allora ha raggiunto il suo obiettivo: favorire consapevolezza attraverso informazioni documentate.

La consapevolezza è l’arma più potente contro la sorveglianza di massa.

Fonti e Riferimenti

Ricerca scientifica locale tracking:

- IMDEA Networks. (3 giugno 2025). “Research discovers privacy abuse involving Meta and Yandex bridging persistent identifiers to browsing histories”. https://networks.imdea.org/research-co-led-by-imdea-networks-discovers-a-privacy-abuse-involving-meta-and-yandex-bridging-persistent-identifiers-to-browsing-histories/

- LocalMess Research. (2025). “Covert Web-to-App Tracking via Localhost on Android”. https://localmess.github.io/

- Dataset crawl siti coinvolti: https://zenodo.org/records/17880051

- Repository GitHub con codice e proof-of-concept: https://github.com/localmess/localhost-abuse

Tracciamento attuale (2025-2026):

- ScaleBay. (19 gennaio 2026). “Facebook SDK Integration for App Event Tracking”. https://www.scalebay.io/blog/learn-how-to-track-app-events-with-facebook-sdk-for-android-ios-with-or-without-mmps-improve-roas-with-meta-s-standard-event-tracking

- Stape. (30 dicembre 2025). “Facebook Tracking Guide for 2026”. https://stape.io/blog/facebook-tracking

- Analytics by Nahid. (19 dicembre 2025). “Meta Pixel and Facebook CAPI: 5 Essential Reasons for 2026”. https://analyticsbynahid.com/meta-pixel-facebook-capi-5-reasons-for-2026/

- Best Ever AI. (11 settembre 2025). “How to Set Up Meta Events Manager for Tracking (2025)”. https://www.bestever.ai/post/meta-events-manager

- Triple Whale. (30 aprile 2025). “Meta Attribution in 2025: How to Track Facebook Ads”. https://www.triplewhale.com/blog/facebook-attribution

Shadow Profiles:

- Cambridge Analytica. (6 dicembre 2025 / 22 gennaio 2026). “Shadow profiles: how companies track individuals who don’t even use social media”. https://cambridgeanalytica.org/technical/shadow-profiles-how-companies-track-individuals-who-dont-even-use-social-media-49969/

- DevX. (10 novembre 2025). “Facebook Shadow Profile – Glossary”. https://www.devx.com/terms/facebook-shadow-profile/

- TechWiser. (Febbraio 2026). “What Is Facebook Shadow Profile and How It Affects You”. https://techwiser.com/what-is-facebook-shadow-profile-and-how-it-affects-you/

- Bashir, M., et al. (2022). “Facebook Shadow Profiles”. arXiv:2202.04131. https://arxiv.org/abs/2202.04131

- Fox News. (3 giugno 2023). “How Facebook secretly collects your information even if you haven’t signed up”. https://www.foxnews.com/tech/how-facebook-secretly-collects-information-you-havent-signed-up

- Tech Xplore. (22 settembre 2023). “Investigating shadow profiles: The data of others”. https://techxplore.com/news/2023-09-shadow-profiles.html

Cross-app tracking e privacy:

- Proton. (27 ottobre 2025). “Meta accused of bypassing Apple’s tracking rules”. https://proton.me/blog/meta-att-privacy-allegations

- Triple Whale. (2026). “Facebook CAPI (Meta Conversions API) in 2026”. https://www.triplewhale.com/blog/facebook-capi

- Marketing Dive. (17 febbraio 2022). “Google’s end to cross-app tracking on Android marks latest advertiser hurdle”. https://www.marketingdive.com/news/googles-end-to-cross-app-tracking-on-android-marks-latest-advertiser-hurtl/618972/

- 9to5Mac. (16 febbraio 2022). “Blocking cross-app tracking may be possible on Android phones”. https://9to5mac.com/2022/02/16/blocking-cross-app-tracking-android/

Documentazione tecnica:

- Mozilla. “Facebook Container – Impedire a Facebook di tracciare la navigazione”. https://support.mozilla.org/it/kb/facebook-container

- RevenueCat. (2025). “Meta Ads Integration Documentation”. https://www.revenuecat.com/docs/integrations/attribution/meta-ads

- Median. (2025). “Meta App Events Documentation”. https://docs.median.co/docs/facebook

- Branch. “Meta Aggregated Event Measurement”. https://help.branch.io/marketer-hub/docs/meta-aggregated-event-measurement

Report e analisi:

- U.S. House of Representatives. (9 dicembre 2025). “Letter to Meta concerning violation of Android privacy protections”. https://schakowsky.house.gov/sites/evo-subsites/schakowsky.house.gov/files/evo-media-document/letter-to-meta-concerning-violation-of-android-privacy-protections.pdf

- Washington Post. (6 giugno 2025). “Facebook and Instagram Exploited Android Loophole to Track Users”. https://www.washingtonpost.com/technology/2025/06/06/meta-privacy-facebook-

- Goodin, Dan. (3 giugno 2025). “Meta and Yandex are de-anonymizing Android users’ web browsing identifiers”. https://arstechnica.com/security/2025/06/meta-and-yandex-are-de-anonymizing-android-users-web-browsing-identifiers/

- BGR. (4 giugno 2025). “How Meta Tracked Your Mobile Browsing On Android Without Consent”. https://www.bgr.com/tech/how-meta-tracked-your-mobile-browsing-on-android-without-consent/

- PureVPN. (12 marzo 2025). “The ultimate handbook to outsmarting Facebook tracking in 2025”. https://www.purevpn.com/blog/escape-facebook-tracking-guide/